为什么硬件安全模块是可信的?

3 7 2022

第五部分 安全烧录:物联网的基本安全措施 - 为什么硬件安全模块是可信的?

如果你错过了第一部分--什么是安全烧录,第二部分--加密:第二部分 - 加密:对称和非对称密钥,或第三部分 - 建立硬件信任根,或第四部分 身份认证:数字签名和证书,您可以在这里查看。

硬件安全模块

一旦我们对软件进行了加密,以确保其免受入侵,那么如何将其解密并编入目标设备?我们是否只是简单地将其发送给烧录公司,并说明如何解密文件并将其加载到烧录器上?显然,不是。

这就是安全系统最重要的组成部分之一,即硬件安全模块或通常所说的HSM。HSM是一个特殊的 "受信任 "的计算机,执行各种加密操作,如密钥管理、密钥交换、加密/解密等。HSM是受信任的,因为:

这就是安全系统最重要的组成部分之一,即硬件安全模块或通常所说的HSM。HSM是一个特殊的 "受信任 "的计算机,执行各种加密操作,如密钥管理、密钥交换、加密/解密等。HSM是受信任的,因为:

- 它是专门的硬件,在专门的实验室里经过良好的测试和认证。

- 它运行在一个以安全为重点的操作系统上。

- 它通过一个由内部规则严格控制的网络接口,具有有限的访问。

- 它通过防篡改机制主动隐藏和保护加密材料。

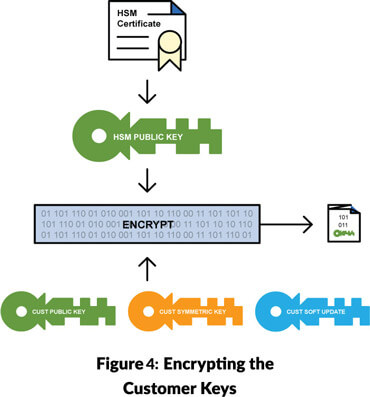

在我们的安全系统中,我们必须确保只有HSM才有能力解密我们的软件。为了做到这一点,我们使用HSM的证书,它使我们能够访问其公共加密密钥。有了这个密钥,我们可以创建一个流程,只有目标HSM能够使用其私钥访问秘密数据(见图4)。

安全供应系统设计的一个重要方面是,HSM应该被集成到烧录器中,并以这样一种方式安装,即坏行为者很难访问HSM和烧录头之间的接口。今天,大多数微控制器没有通过加密接口(例如JTAG)将烧录数据传递给裸机的机制。这给系统带来了一个小的弱点,因为HSM和烧录头之间的通信没有被加密,也就是说,我们试图保护的软件是在明处。瑞萨公司较新的安全微控制器通过引入启动机制解决了这个弱点,该机制可以接受加密数据,这些数据由裸机CPU解密并闪入内部存储器,远离窥探的目光。

如何为HSM打包二进制文件的例子

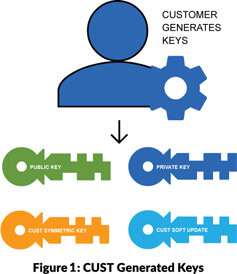

为了管理安全烧录过程,我们生成一个非对称密钥对和一个对称密钥。使用OpenSSL等工具可以生成加密密钥。必须重申的是,非对称密钥对的私人部分和用于安全配置的对称密钥都必须由客户保密(见图1)。同样重要的是,为了增加安全性,开发工具链允许客户生成的密钥在系统中使用。软件开发工具可能需要额外的密钥来进行产品生命周期管理。提供一种机制,允许对已经部署在现场的产品进行软件更新,是维护安全的一个重要方面。软件更新的密钥使用机制在不同的软件开发工具之间是不同的。软件更新机制的细节将由软件开发工具供应商提供。

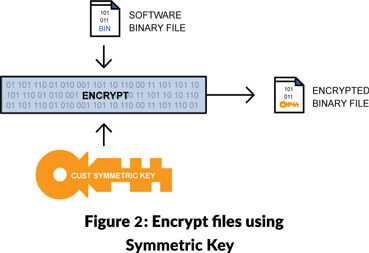

我们使用对称密钥对二进制文件和RoT配置文件进行加密。我们使用对称密钥是因为要加密的数据可能很大(见图2)。

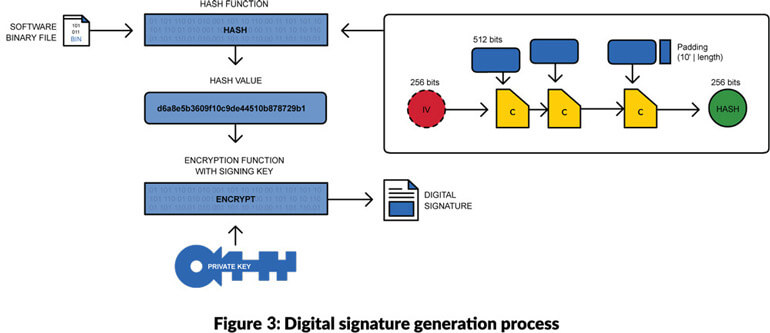

使用图3所示的过程,我们使用客户的私钥来创建一个签名。这使收到加密数据的HSM能够检查二进制文件的完整性和它的真实性,即使用客户的私钥签名。HSM将使用客户的公钥来检查真实性。

为了安全地将所有必要的密钥传送给HSM(对称密钥、客户公钥和任何额外的软件更新密钥),我们使用HSM的公钥,我们从其证书中提取,通过服务提供商交付(见图4)。只有HSM的私钥可以在交付后提取钥匙。

在安全烧录的下一部分:我们将详细介绍安全烧录工作流程,包括软件开发、IP包装、软件包传输和安全烧录本身。

同时,如果你有任何问题或需要安全烧录服务,请与我们联系,我们有当地的工程和销售团队随时准备提供帮助。你可以在这里找到我们场地的完整列表。

另外,如果你有任何问题,或希望我们在未来的博客中关注有关物联网安全和烧录的其他话题,请不要犹豫,让我们知道: programming@epsglobal.com.

期待下一期...